[LitCTF 2023]web题解(更新中)

[LitCTF 2023]1zjs

打开环境:

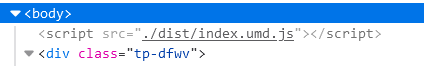

一个魔方♂ 习惯性打开 F12,之后发现有个./dist/index.umd.js

Ctrl u 打开

把这个蓝色的点开 0.o?

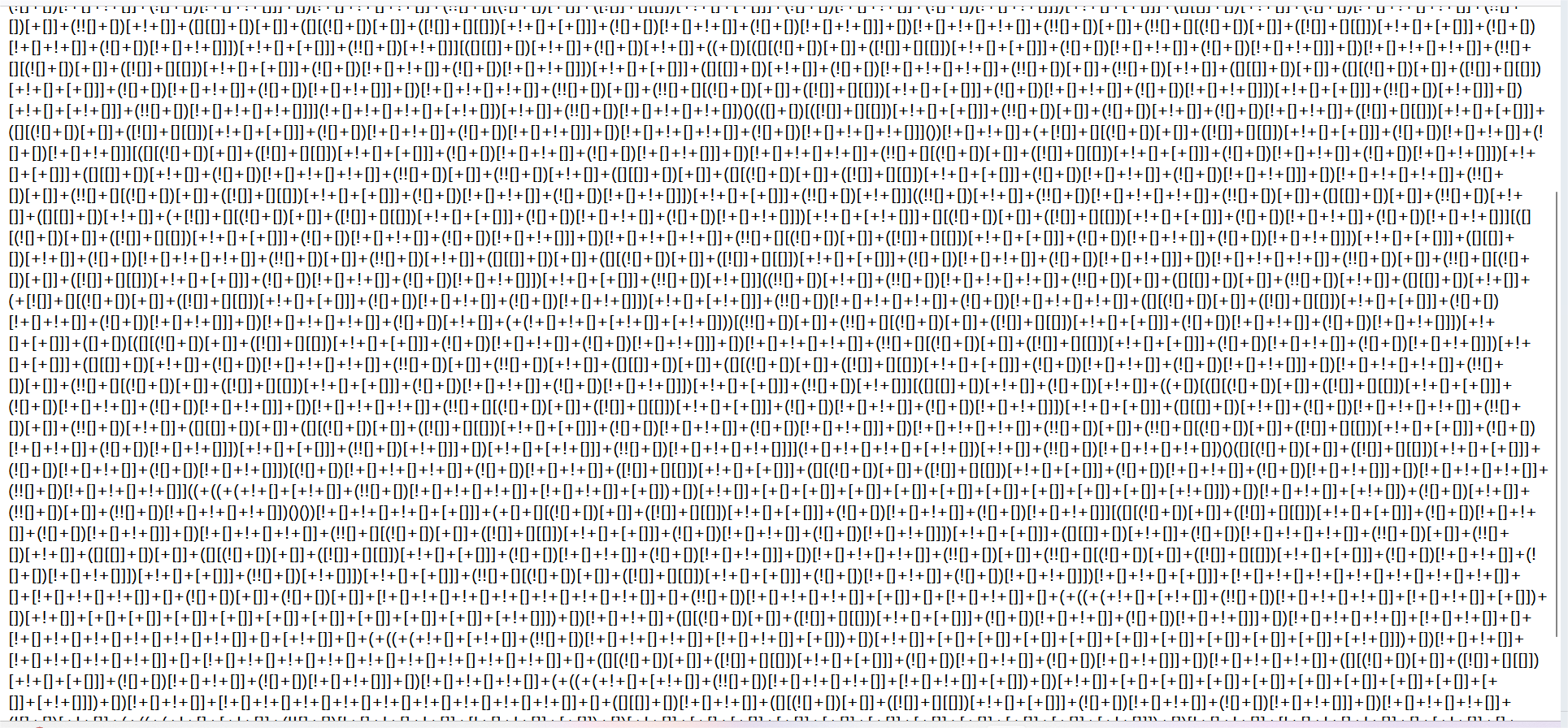

这里眼神好的话就能看到有个“ /[email protected]”

看不到就搜索 php 关键字(CTRL F)

直接进♂入Σ(っ °Д °;)っ

进去发现这什么?!??’(°ー°〃)

问了一下老⬅师⬆傅⬇♂这是 Brainfuck 的编码

接下来两种方式:

- https://www.splitbrain.org/services/ook

去这个官网解码

- 直接控制台复制解码

Flag:"NSSCTF{73ff7e02-c261-49cc-9dca-31a91126e834}"

[LitCTF 2023]我Flag呢?

打开网站

(源?!?!*(੭*ˊᵕˋ)੭*ଘ)

怀疑是源码泄露?

啥也没,算了,看一下源码F12

??就这???

Flag:NSSCTF{ea736b22-bc34-464a-b457-bd06c5dd8f65}

(因为这道题有一些东西可以点,让我下意识以为是sql或者文件泄露其实就是签到)

[LitCTF 2023]导弹迷踪

打开环境发现是一个蹦蹦乐(つω`)~

不出意外的话这题可以玩通关拿到FLAG,但是我们作为web爷当然是快速通关喽(づ ̄3 ̄)づ╭❤~

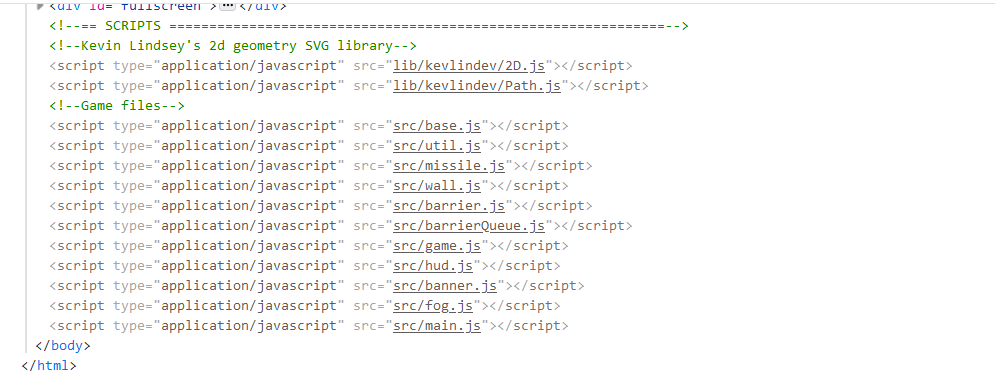

F12启动!

哎呦~好多的文件,一个一个看一下最终锁定“src/game.js”文件

CTRL+U打开

点击src/game.js!

打开先试试CTRL+F搜一下flag、ctf等一系列key发现都没有

ok肉眼搜索开始

找到了

F|L|A|G {y0u_w1n_th1s_!!!}事实证明玩到了Level6也是可以的,各位游戏天才可以试试通关o(* ̄▽ ̄*)o

[LitCTF 2023]Follow me and hack me

开环境以后看到了出题人给的明示让GET、POST传参

先尝试他自己的窗口看看能不能传进去

不行捏~被这个出题老登扣掉了

那就火狐启动!hackbar直接传参(◡ᴗ◡✿)

出来了捏~又是个签到题,爆金币喽~(这里不小心关了环境,flag不一样了,不过不影响,毕竟web题目每次重开flag都不一样主要是看过程┭┮﹏┭┮)

NSSCTF{82b73287-9b9e-44e1-9937-1787d8014c8a}

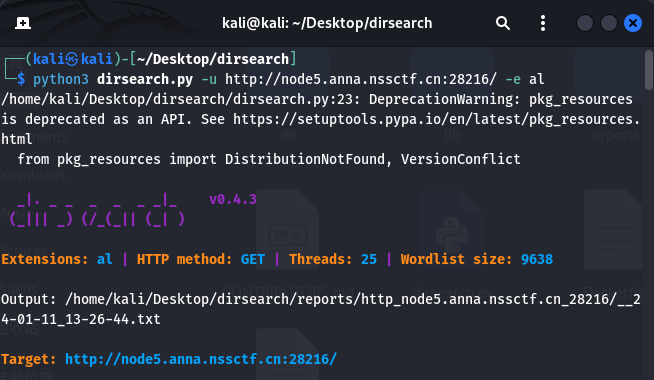

有彩蛋?目录扫一下康康?O.o

哦??有绿色访问一下

给了个压缩包!

打开访问

解压之后两个文件,本地访问一下index.php.bak

看着像是这道题的php构成还有个第三彩蛋( ̄。。 ̄)

[LitCTF 2023]Ping

打开环境

ping???(通信工程学生立马被ENSP痛苦回忆攻击)

先试一下随便一个ip?我这里先试了试自己校园网wifi(在设置里看自己的ip)

百分百丢包,那直觉看来就不是用这个IP了(其实这里我也是想多了,出题人不可能用每个人都不一样的IP)

那我们就开动小脑瓜,常用的IP都有哪些 ,本地IP读一下127.0.0.1

哦?可以到东西呢~那就再想想接下来怎么操作,毕竟到这里没有提示了。

卡思路就去看看源码是个好习惯,毕竟出题人限制什么就说明里边有东西,想知道限制了什么就去看他在源码里写了什么╮(╯▽╰)╭

打开我们的F12

好好好,整了个前端检查,那我们看一下,其实说白了就是只能输入ip,那就要思考一下了,我们要的是Flag那就要使用ls直接显示或者cat用F关键字看看能不能抓出来,但是直接使用的话就会跳出来提示“敢于尝试已经是很厉害了,如果是这样的话,就只能输入ip哦”大概长这样

怎么办呢?

还是审计一下他的代码,发现这个题目的前端检查是用的js。

那我们就想到一个方法,把js关了!

这样就得到了Flag

但是做到这里,我在想有没有别的方法,因为,js绕的话肯定不止一个,再看看代码,是不是可以前端照常输入,后端输入命令?

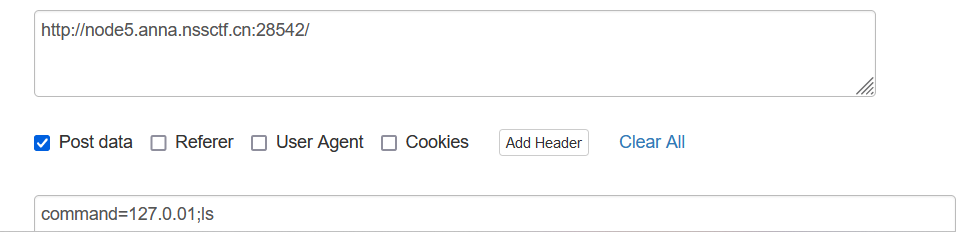

那我们启动一下hackbar |・ω・`)

使用Post:

先看一下目录怎么说

发现多出来了一个index.php那就说明咱方法是可行的,那就直接点直接抓他FLAG!

好耶出了!

写到这里其实很明显了既然我们使用hackbar能够完成那bp修改也可以,这里就不多赘述了,有问题可以留言我,我打字或者电话讲,其实是写到这里我环境时间到了,强迫症不能接受上下url不一致(虽然感觉没什么人会看我博客テ_デ)

[LitCTF 2023]作业管理系统

环境启动!

一眼丁真,弱口令,先看下F12

额,直接给了?那就跳过bp环节,进入系统

仔细看了看有“sql注入”、“文件上传”、“FTP备份”三个板块,那这题应该是有多种解法,先尝试一下文件上传

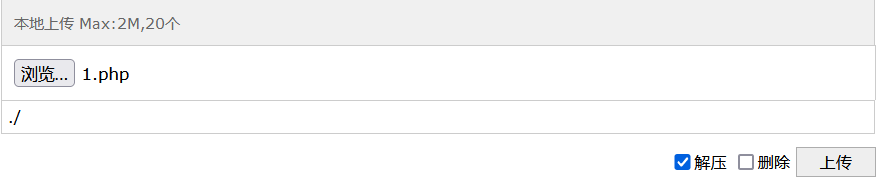

先写一个一句话木马

扔进去٩(͡๏̯͡๏)۶

上传成功?

啊?

那就先试试

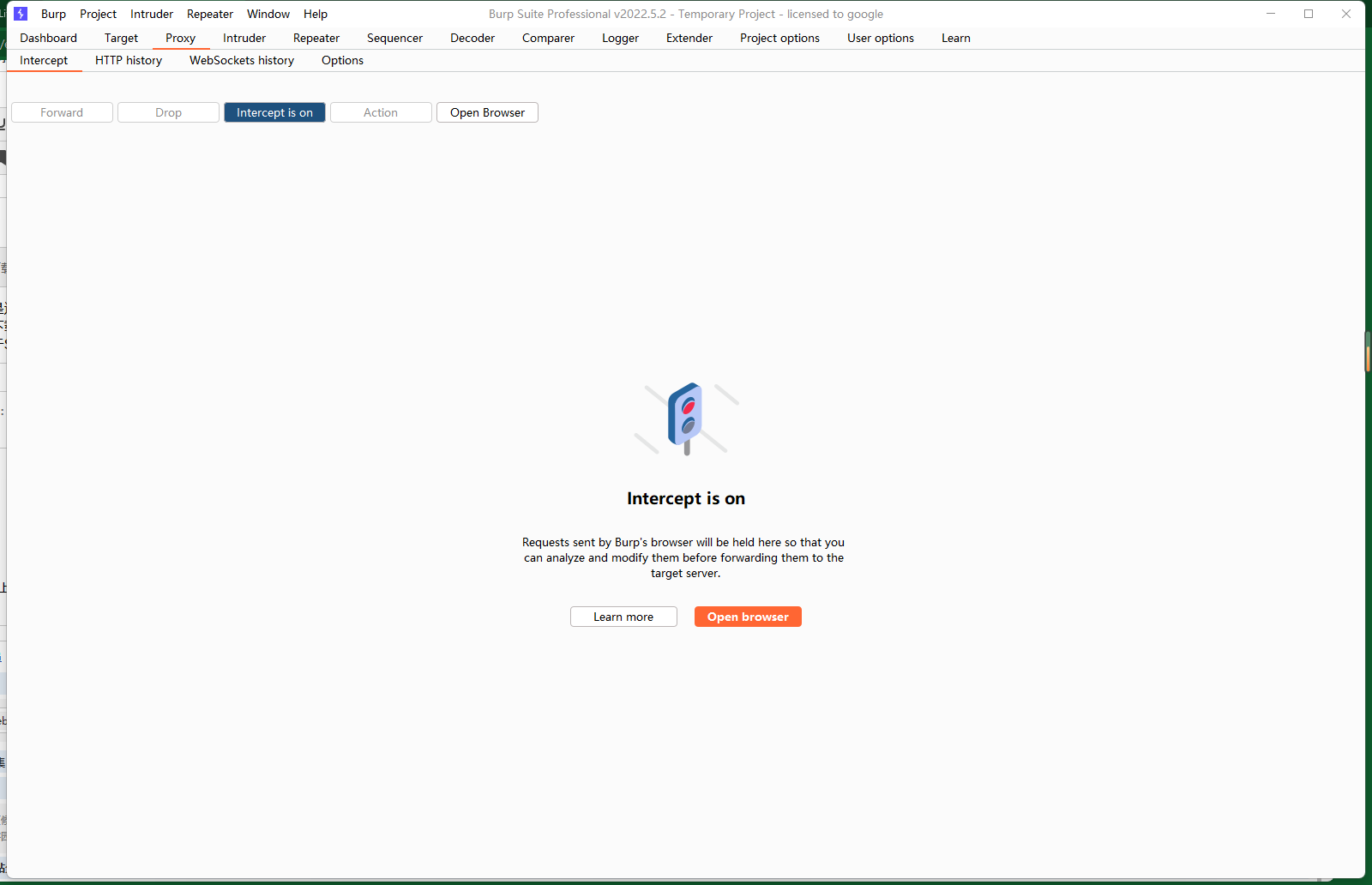

这里别急点上传,开bp,抓包抓住(intercept on是蓝色哦)

抓包成功0.0

ok点击repeater

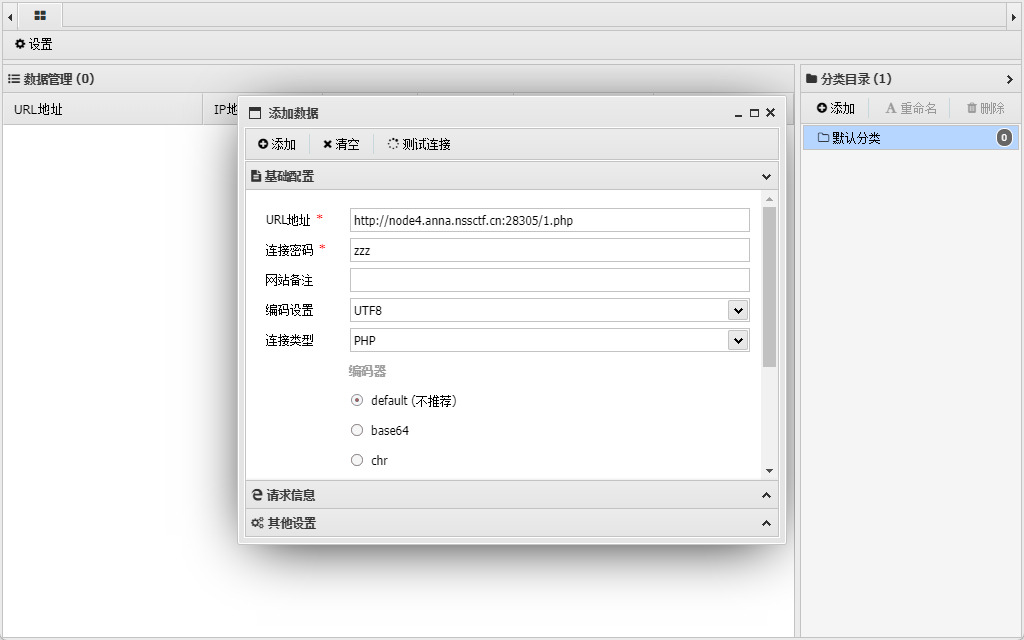

转到repeater界面,看到我的连接密码是“zzz”

send!

蚁剑连接

成功!那就开始搜索,打开虚拟终端,输入cat /flag 直接得到flag

NSSCTF{a460e589-03e6-4f27-a7bd-2b5f4fc79130}

当然你也可以自己翻目录( *^-^)ρ(^0^* )